SOP Manajemen Resiko

1. Tujuan

Tujuan prosedur ini sebagai panduan pengelolaan risiko keamanan informasi di semua proses agar risiko-risiko yang berkaitan dengan keamanan informasi dapat diterima dalam batas risiko yang telah disepakati atau dapat diterima.

2. Ruang lingkup

Ruang lingkup prosedur ini meliputi identifikasi, analisa, evaluasi penanggulangan risiko, pengendalian risiko dan didalamnya termasuk konsultasi, sosialisasi dan update risiko keamanan informasi.

3. Tanggung jawab

3.1. Semua unit kerja bertanggung jawab atas pelaksanaan prosedur ini

4. Definisi

4.1. Risiko: Ketidakpastian yang berdampak pada sasaran

4.2. Manajemen risiko: kegiatan terkoordinasi untuk mengarahkan dan mengendalikan organisasi terkait dengan risiko

4.3. Konsultasi dan partisipasi adalah proses penyediaan, berbagi atau memperoleh informasi secara berkelanjutan untuk para pihak berkepentingan terkait manajemen risiko

4.4. Pengendalian: Upaya untuk menjaga atau mengubah risiko

5. Referensi

5.1. ISO/IEC 27001:2022, Klausul 6.1 Tindakan Untuk Menangani Risiko dan Peluang

5.2. ISO/IEC 27001:2022, Klausul 8.2 Penilaian Risiko Keamanan Informasi

5.3. ISO/IEC 27001:2022, Klausul 8.3 Penanganan Risiko Keamanan Informasi

5.4. ISO 31000:2018, 6 Proses Manajemen Risiko

5.5. ISO 27005:2018 Manajemen Risiko Keamanan Informasi

6. Prosedur

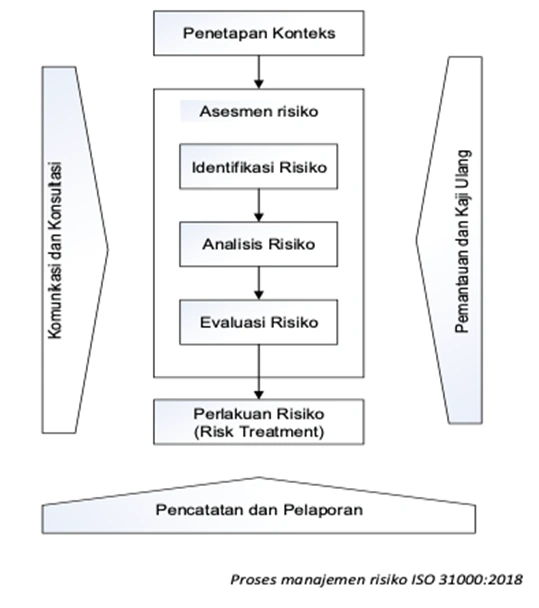

Proses manajemen risiko yang diterapkan menggunakan metode analisa risiko berdasarkan ISO 31000:2018 sebagaimana dijelaskan dalam bagan sbb:

6.1. Penetapan Konteks

Manajemen wajib menetapkan konteks organisasi antara lain isu internal dan eksternal yang berkaitan dengan keamanan informasi. Isu internal dan eksternal yang telah ditetapkan menjadi masukan bagi proses asesmen risiko. Isu internal dan eksternal yang berkaitan dengan keamanan informasi dapat dibaca pada lampiran manual SMKI.

6.2. Identifikasi Aset

6.2.1. Registrasi Aset

Setiap unit kerja melakukan registrasi aset di tempat kerja masing-masing yang berhubungan dengan keamanan informasi dengan menggunakan form ”List Asset”. Setelah diidentifikasi, setiap aset ditentukan kategori kritikal atau tidak kritikal. Contoh tabel List Asset bisa dilihat pada tabel di bawah ini:

LIST ASSET

| No | Nama Aset | Kriteria | Kritikal? | ||

|---|---|---|---|---|---|

| C | I | A | |||

| 1 | Laptop | H | M | L | Kritikal |

| 2 | Dokumen cuti | L | L | L | Tidak Kritikal |

| 3 | Surat rahasia | H | H | H | Kritikal |

| 4 | Dokumentasi training | L | M | M | Tidak kritikal |

Catatan**:** C: Confidentiality I: Integrity A: Availability

6.2.2. Kriteria Penentuan Tingkat Kritikalitas Aset Informasi

Setiap aset yang terdaftar harus ditentukan tingkat kritikalitas aset informasi. Penilaian kritikal atau tidak kritikal suatu aset informasi didasarkan atas tiga parameter keamanan informasi yakni:

● Confidentiality (C),

● Integrity (I) dan

● Availability (A)

Setiap asset dinilai tingkat sensitivitas guna menentukan tingkat kritikal asset: H (High), M (Medium) atau L (Low). Aset dikategorikan sebagai aset yang kritikal apabila satu kriteria aset tertera “High” Setiap aset yang kritikal, selanjutnya aset tersebut dilakukan analisa risiko.

Tabel Penetapan tingkat Kritikal

| Analisa Sensitivitas | Kriteria Penilaian | |||

|---|---|---|---|---|

| High (H) | Medium (M) | Low (L) | ||

| Confidentiality (C) | Berapa besar kerugian yang ditimbulkan apabila terjadi hilangnya kerahasiaan atas suatu informasi? | Jika kerugian yang ditimbulkan sangat signifikan karena informasi yang bocor sangat sensitif | Jika kerugian yang ditimbulkan tidak signifikan karena informasi tidak sensitif yang dapat diakses oleh berbagai pihak | Jika kerugian yang ditimbulkan sangat kecil karena informasi bersifat umum atau dapat diakses oleh siapa saja. |

| Integrity (I) | Berapa besar dampak atau kerugian terhadap jalannya proses bisnis apabila suatu aset tidak digunakan dengan benar, tidak lengkap, tidak akurat dan tidak updated? | Jika dampak yang ditimbulkan sangat signifikan seperti mengakibatkan tidak berjalannya proses bisnis dan berpotensi kerusakan yang mengarah pada nilai kerugian yang signifikan | Jika dampak yang ditimbulkan tidak signifikan seperti mengakibatkan tidak berjalannya proses bisnis yang tidak signifikan, kesalahan dalam pengambilan keputusan. | Jika dampak yang ditimbulkan sangat kecil dan tidak mengganggu proses bisnis. |

| Availability (A) | Berapa besar dampak/kerugian yang ditimbulkan apabila terjadi ketidaktersediaan suatu aset informasi? | Jika dampak yang ditimbulkan sangat signifikan seperti mengakibatkan tidak berjalannya proses bisnis akibat ketidaktersediaan aset informasi | Jika dampak yang ditimbulkan tidak signifikan namun dapat mengakibatkan penurunan efisiensi dan efektivitas proses bisnis. | Jika dampak yang ditimbulkan sangat kecil karena proses bisnis tetap berjalan tanpa aset tersebut atau aset informasi bisa diganti dengan cepat. |

6.3. Identifikasi Risiko

Identifikasi risiko dilakukan dengan dua acara.

Cara pertama adalah dengan melakukan dokumen review. Dokumen yang diuji terutama terutama dokumen pada saat penyusunan rencana bisnis perusahaan dan dengan fokus terhadap potensi risiko yang dapat menghalangi sasaran perusahaan.

Cara kedua dengan menyusun risiko-risiko yang teridentifikasi dalam kelompok proses.

6.3.1 Setiap proses dan aset harus ditetapkan:

a) Ancaman terhadap keamanan informasi (identifikasi ancaman)

b) Kerawanan

c) Dampak keamanan informasi

6.4. Analisa Risiko

6.4.1. Setiap risiko keamanan informasi dilakukan analisa risiko. Analisa risiko berdasarkan severity (S) atau tingkat dampak dan frequency (F) atau tingkat kemungkinan.

6.4.2. Analisa risiko dilakukan berdasarkan kualitatif analisa risiko dan memuat parameter :

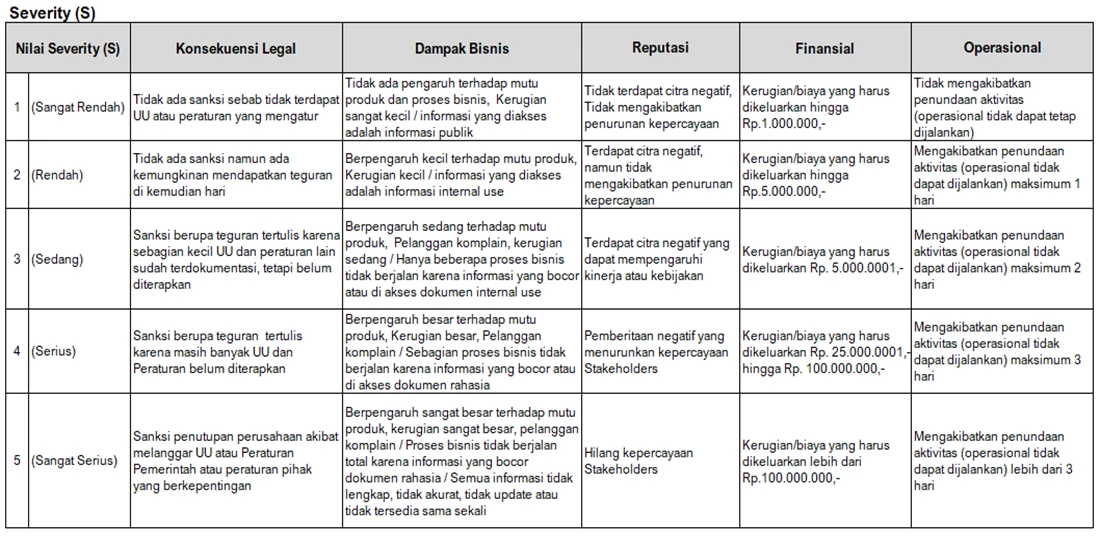

6.4.2.1. Severity (Dampak Risiko)

Severity ditetapkan berdasarkan dampak terhadap lima kriteria di bawah ini:

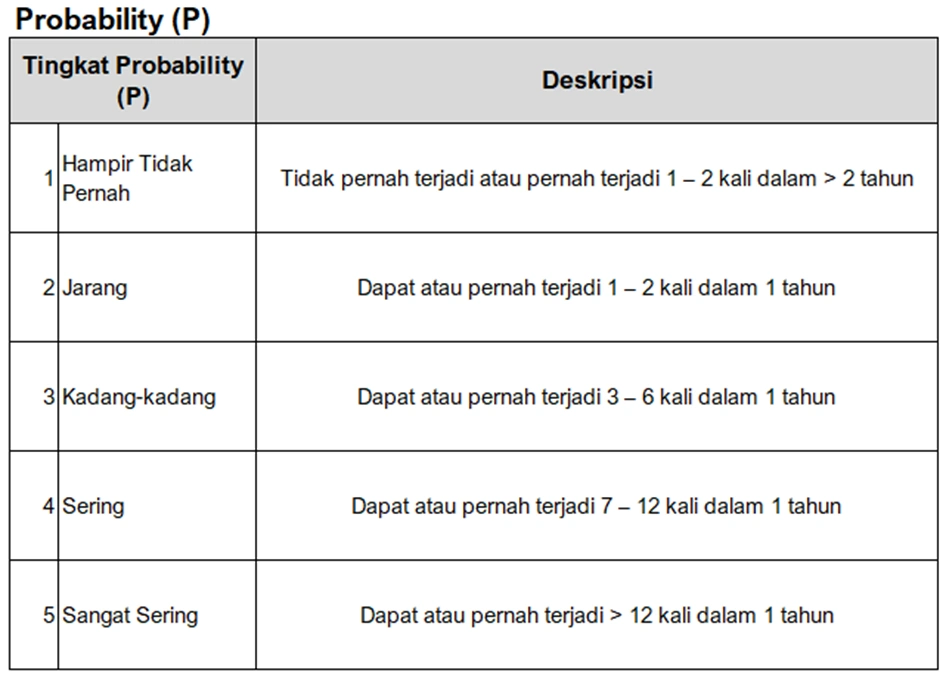

6.4.2.2. Probability (Frekuensi)

Tingkat Probabilty ditetapkan berdasarkan lima parameter sebagaimana tabel berikut:

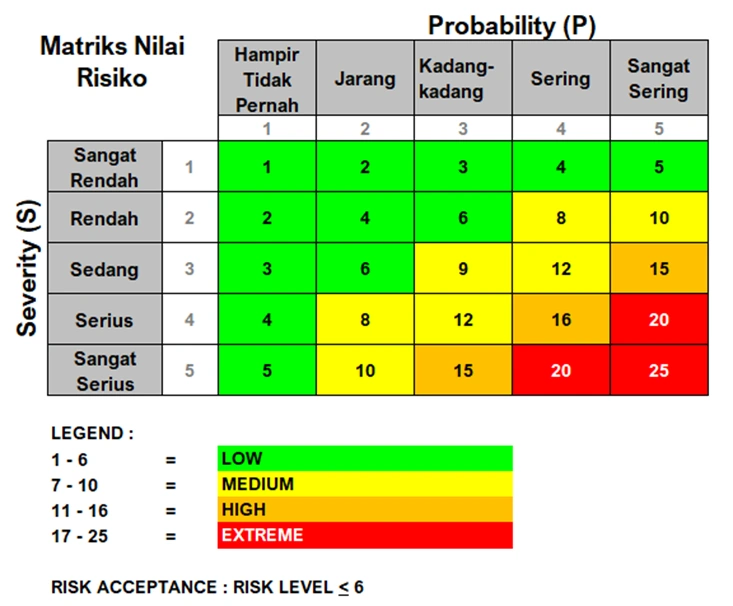

6.4.2.3. Matriks Nilai Risiko

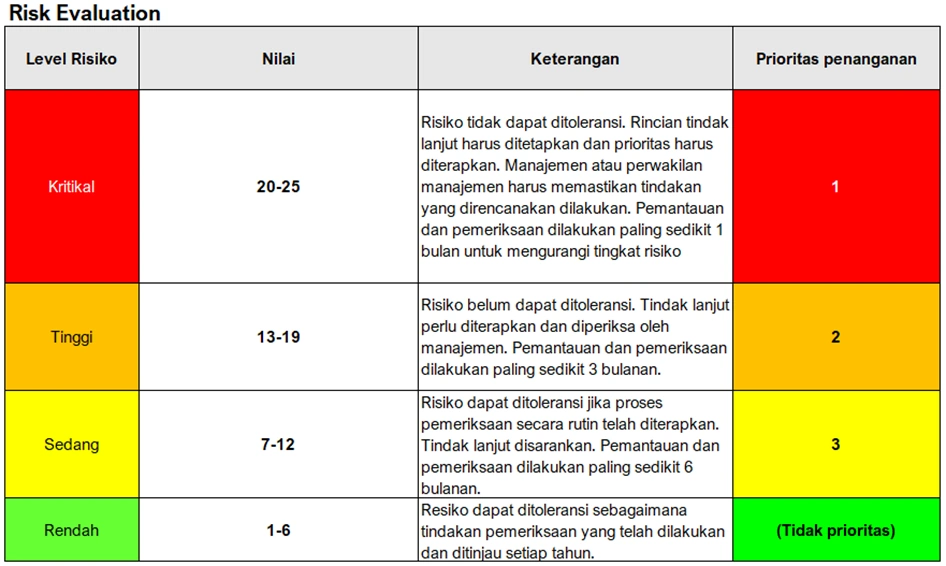

6.4.2.4. Pengendalian Risiko (Risk Evaluation)

6.5. Kontrol yang Ada

Pengendalian yang telah ada harus diidentifikasi untuk mencegah adanya tindakan pengendalian ganda. Pengendalian yang telah ada harus dipastikan telah berjalan dengan baik selama ini. Apabila pengendalian yang ada tidak efektif, harus diganti dengan pengendalian lain yang telah ada.

Pengendalian yang telah ada bias ditentukan dari hasil kajian dokumen atau hasil inspeksi (on-site review), termasuk hasil dari kegiatan audit.

6.6. Risk Treatment Plan (Pengendalian Risiko/Action Plan)

Setiap unit kerja harus melakukan risk treatment plan. Risk treatment plan terdiri dari tindakan pengendalian untuk mengurangi risiko hingga batas yang dapat diterima. Secara umum pengendalian terhadap risiko dapat berupa salah satu dari empat penanganan risiko sebagai tabel di bawah ini:

| Metode Pengendalian Risiko | Tujuan | Kriteria |

|---|---|---|

| Menghindari Risiko (*Risk Avoidance)* | Meniadakan suatu proses atau perangkat yang dapat menimbulkan risiko | Proses/perangkat yang ditiadakan tidak kritikal bagi proses bisnis |

| Berbagi Risiko (Risk Sharing/Transfer) | Mengalihkan dampak risiko kepada pihak ketiga (asuransi, outsourcing, subcontracting, dll) | Terdapat kerjasama dengan pihak ketiga untuk menanggung dampak risiko |

| Mitigasi (Mitigation or Risk Modification) | Melakukan penanganan risiko untuk mengurangi kemungkinan timbulnya risiko atau mengurangi dampak risiko atau mengurangi keduanya (frekuensi atau severity) | ● Risiko bernilai sedang atau tinggi sehingga perlu dikendalikan untuk menurunkan kecenderungan dan dampaknya, atau ● Risiko bernilai rendah namun organisasi memandang perlunya pengendalian untuk lebih memastikan keamanannya |

| Menerima Risiko (Risk Acceptance or Risk Retention) | Menerima risiko tanpa melakukan pengendalian tambahan | ● Risiko bernilai rendah, atau ● Tidak ada tindak pengendalian yang dapat dilakukan, atau ● Biaya pengendalian risiko tidak sebanding terhadap pengurangan risiko yang didapat |

Tindakan pengendalian risiko dapat dipilih dari kontrol-kontrol keamanan informasi yang terdapat dalam Statement of Applicability (SoA). Pemilihan security control harus sesuai dengan risiko yang teridentifikasi.

6.7. Penetapan Batas Waktu Pengendalian Risiko

Setiap unit kerja harus menetapkan batas waktu untuk merealisasikan tindakan pengendalian risiko.

6.8. Sosialisasi dan Konsultasi Risiko

Risiko yang telah teridentifikasi berikut penanggulangannya harus disosialisasikan kepada seluruh unit kerja yang terkait.

6.9. Evaluasi

Tindakan pengendalian risiko harus direview secara berkala untuk memastikan, tindakan yang diambil telah sesuai dengan risiko yang teridentifikasi. Jika tindakan yang diambil telah sesuai, tindakan perbaikan di monitor. Apabila tindakan perbaikan tidak sesuai, maka diambil tindakan alternative sampai dipastikan tindakan pengendalian yang dipilih dapat mengurangi risiko hingga batas yang dapat diterima

6.10. Review Tabel Risiko

Isi dari tabel risiko direview setiap satu tahun sekali dalam rapat tinjauan manajemen atau direview bila terjadi perubahan-perubahan sistem manajemen keamanan informasi.

6.11. Pencatatan dan Pelaporan

Proses manajemen risiko harus terdokumentasi. Dokumentasi meliputi:

a. Kejadian risiko, penyebabnya, dampak risiko

b. Nilai peringkat risiko

c. Penanggung jawab risiko

d. Tindakan pengendalian risiko (risk treatment plan)

e. Mekanisme monitoring dan review

f. Laporan temuan hasil audit

Laporan hasil tindak lanjut atas penanggulangan risiko

7. Dokumen Pendukung

| No. | Nama Dokumen | Tempat Simpan |

|---|---|---|

| 1 | Tabel Risiko Keamanan Informasi | Document Control |